Один раз воспользовался как раз пробивом. Я уже знал, кто крыса и что именно он будет пробивать, нужно было подтверждение. Однако, быстро оказалось, что мы подергали щупальце спрута побольше, чем реально было переварить или хотя бы надкусить. Так что могу на своем опыте свидетельствовать: там случайные люди - в пределах статистической погрешности. И пресловутые гидрокракены, про которые наконец-то стали писать публично - в особенности. Теги рисуют даже в прифронтовой зоне, если что, с обеих сторон кстати - ходившие за линию фронта говорят, что укроподконтрольные территории обштампованы этим говном тоже. Кому, на какие деньги, по чьим заданиям и что еще эти милые люди могу делать с такими возможностями - каждый пусть подумает сам, только выводы держите при себе, они на статьи о дискредитациях и клеветах всяких потянут. Оружие давай, ага, вот у этих оружие будет, и сколько чего они спишут на самооборону - подумайте сами, опять же в себя внутрь пожалуйста.

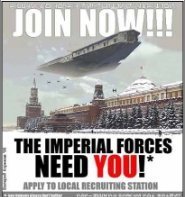

Некоторые граждане, считающие себя умными, любят повторять чужие умные выводы про ока Овертона. Применить же оный инструментарий самостоятельно они не в силах. У них даже не щелкает в голове, что - к примеру, нынешний царь тоже руками-ногами махал, и нет ли тут связей каких-то, последствий. А что будет от людей, которых стрелять учат с детства, причем с определённым уклоном - ну результаты удивят, будьте-нате. Даже кино, которое они смотрели, не доносит до них никаких мыслей:

Покинул тред.