semop

-

Публикации

466 -

Зарегистрирован

-

Посещение

Сообщения, опубликованные пользователем semop

-

-

Ага. Видимо совсем кисло всё.

Тогда стало интересно сколько он вообще сможет.

Точнее даже не так. До какого "хопа" уедет последний ддос пакетик в цепочке длинков или вообще какая должна быть цепочка, если есть какая то корреляция с этим.

-

То есть как я ддос устроил до 100% цпу? Или что?

Походу лучше тогда про это не писать.

Допустим факт, что есть сгенерированный траф 100мбит, путем комбинации тсп флагов получился ддос. Свич это выпиливает, но похоже недоконца.

Я думал просто что сотку то зарежет чай. Неужто это много для коммутатора. Причем лабораторная идеальная легенда. Линки не нагружены вообще. Только ноут и хакер в сети.

==

50 тоже не может.

Чзх...

-

6 минут назад, VolanD666 сказал:

А как клиент

это я

-

Здрасьте.

Подскажите пожалуйста...

В рамках факультатива устраиваю ддос tcp флагами. Получается хорошо)

Лаба на длинках.

Схема:

хост(хакер) - свич - свич - свич - хост(белый пушистый ноут)

Включено:

Command: show dos_prevention

Trap/Log :Enabled

DoS Type State Action Frame Counts

-------------------------- -------- ---------------- ------------

Land Attack Enabled Drop 0

Blat Attack Enabled Drop 1832

Smurf Attack Enabled Drop 0

TCP Null Scan Enabled Drop 0

TCP Xmascan Enabled Drop 0

TCP SYNFIN Enabled Drop 0

TCP SYN SrcPort less 1024 Disabled Drop 0Без этой команды "хакер" может положить свичик в 100% цпу.

С ней вроде даже фильтруется и сервисы работают.

В логах вижу мои инициализированные трапы по атакам.

Окей, но почему я вижу эти же трапы в логах на свичах далее по цепочке?

Первый свич не успевает?

Да даже если в цепочке будет 10 коммутаторов, все равно все залогируют атаку. Генерация дос трафика - 100мбит.

Пробовал цепочки на des и dgs. Круче нету.

-

так все правильно, lbd по цепочке в режиме port-based и замочил все порты где отсканинил эту петлю.

отключите на магистралях и будете ронять только абонентский порт.

Выковыривать проблему у аб. можно за денежку. Эти вот снифферы и тп штуки. Если это не друг главного или жирный или еще какой-нибудь вип.

Ну или если охота новых приключений и опыта разруливания конфигов нонэйм железяк, что тоже хлеб возможно в будущем.

ПС: если по науке то длинку до китая всего 200км. Это рядом.

К вопросу о галиматье))

-

Привет.

Не, это действительно свич всё.

Поменял на другой и все нормально стало. С обоими портами.

На сетке около 800 коммутаторов. Есть 1 с горелыми 1Г портами. В принципе сойдет статистика.

Теперь их два)

-

ELTEX

ONT-NTU-SFP-100

Включен в 25 порт коммутатора длинк)

DES-3200-28:5#sh ddm po sta

Command: show ddm ports statusPort Temperature Voltage Bias Current TX Power RX Power

(in Celsius) (V) (mA) (mW) (mW)

------- ------------- ---------- -------------- ---------- ------------

25 52.8477 3.3 7.628 2 0.0312

26 51 3.3616 28.514 0.1921 0.0955

27 - - - - -

28 - - - - -26 порт - прямая волса до другого свича. Просто вставки.

Со стороны OLT

LTP-8X# show interface ont 0/1 laser

-----------------------------------

[ONT0/1] laser state

-----------------------------------

Voltage: 3.30 [V]

Bias current: 6.99 [mA]

Temperature: 49.85 [C]

Tx power: 3.06 [dBm]*

Rx power: -15.70 [dBm]*Tranciever P/N: n/a

RF port status: n/a

Video power: n/aВ логах коммутатора страх:

1827 2019-12-27 12:56:07 DDM Port 26 optic module TX power exceeded the low war

ning threshold

1826 2019-12-27 12:56:07 DDM Port 26 optic module TX power exceeded the low ala

rm threshold

1825 2019-12-27 10:27:14 DDM Port 26 optic module TX power recovered from the l

ow warning threshold

1824 2019-12-27 10:27:14 DDM Port 26 optic module TX power recovered from the l

ow alarm threshold

1823 2019-12-27 10:27:14 DDM Port 26 optic module bias current recovered from t

he low warning threshold

1822 2019-12-27 10:27:14 DDM Port 26 optic module bias current recovered from t

he low alarm threshold1796 2019-12-26 12:49:14 DDM Port 26 optic module TX power recovered from the h

igh warning threshold

1795 2019-12-26 12:48:15 DDM Port 26 optic module TX power exceeded the high wa

rning threshold

1788 2019-12-26 07:30:54 Port 12 link up, 100Mbps FULL duplex

1787 2019-12-26 07:30:52 Port 12 link down

1786 2019-12-26 07:30:31 Port 12 link up, 100Mbps FULL duplex

1785 2019-12-26 07:23:07 Port 25 link up, 1000Mbps FULL duplex

1784 2019-12-26 07:23:00 Port 25 link downПадает 25 порт (гпон ону) - а станция говорит что онуха не падает. Вообще не падает)

26 (обычная вставка) порт не падает, а просто ругается.

Параметры ВОЛС не плавают.

Свичу капец? Или устали/поджарились оптический порты на длинке?

Коммутатору год. Новый из коробки. Но длинк.

-

Да ни к чему наверно такая реклама.

Они не одни в 1 влане барахтаются у нас.

Просто крупные. Любители default vlan на сети еще есть. Они наверно у всех есть. Главное у нас на сети он удален и не используется. Иначе бы давно ой.

А начинаешь им предлагать избавиться от него, то говорят что уже все настроено или не охото лезть. Даже если свич один))))

Ну это к примеру заводу продал аксэс порт эзернета, а они воткнули его в свой свич с 1 вланом. Там и компы, там и какой нибудь сервак который инет им раздает и управление. А можно влан создать, если уж так хочется власти управления. Но нет.

Я всю эту каку вижу с порта и фильтрую. Унифицированый порт и конфиг свича доступа становится уникальным. Спасибо)

Главное же у них работает всё, вот они не лезут наверно)

-

Один крупный клиент имеющий крутой "парк" управляемого оборудования - работает в 1 влане.

Не скупится туда совать и юзерские дела, и ненастроеные свичи и тд.

5 лет назад говорил им, во время штормов и тд, чтоб переехали на другой влан. Забили.

В итоге сетка разрослась до такой степени что чтоб переключиться - надо работать по ночам месяц.

Хотя по мне, лучше уж месяц потерять чем так и жить на штормах/петлях.

Они забили. Так и живут. Стабильно раз в месяц серево в 1 влане у них.

-

+2

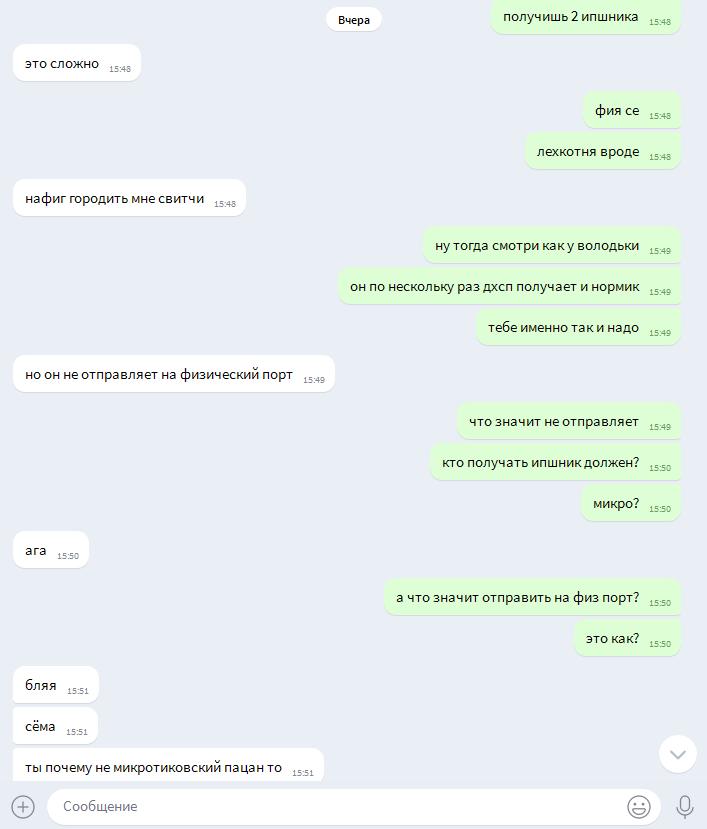

Ростелеком забрал у нас порт для своего аб. Потом звонят мол скорость не оло.

У нас немного срс сыпет, никаких шэйпов и тд. Все чисто. Витуха от начала до конца - их.

Меняли порты, даже в гигабитный совали. Один пес еле ползет.

Стали настаивать заменить свич. Я максимально сопротивлялся..

В итоге выяснилось, что они обжим витухи как то модно сделали, переобжали как надо и все сразу заработало у них.

-

У нас на заявки катается нэтбук. Он выше 50мбит не может.

Для простой проверки хватает, а если есть заява на скорость - берем другой, который заведомо известно порет 100 с рабочего места.

ПС: кстати, 6 из 10 заявок по скорости - будет по вендору АСУС.

ТС, попробуй спидтест по вайфаю с телефона? Вчера как раз была заява такая, и именно АСУС был) но комп. По вифи летало все.

Дурацкие заявы...

-

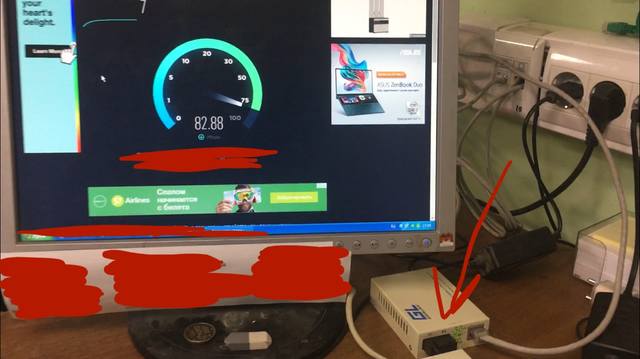

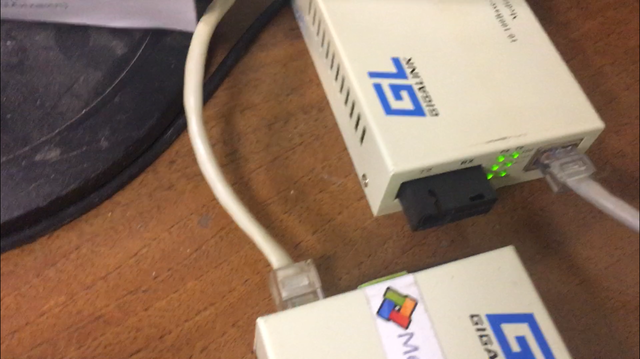

В качестве оффтопа)

Попытка у человека получить 2 внешних IP на микротике и чего-то пробросить на физический порт.

Если выкинуть весь мусор, то после вангования, я допер что ему нужен был бридж) Просто постановка задачи - каша.

До кучи, пример такого конфига который настроил его коллега, в метре от него лежал))

-

-

@Aleksey Sonkin доступ dlink, ядро snr.

Но все уже нормально.

Просто насторожило, что именно после прилетающего пакета specific query от SNR мультикаст отваливался при подписанной группе.

Не знаю почему, но эти казалось бы полезные и иногда нужные функции типа fastleave и др мы не используем именно по причине некорректного поведения на мультикасте в самый произвольный момент. Без них все нормально.

ПС: так кстати и не разобрался почему растут счетчики на cpu igmp у SNR стека.

Причем у member-2 их больше.

rate-limit'ы дефолтные. qos настроен. Мультикаст не сыпет. А все равно что-то дропает.

SNR_CORE#sh cpu-rx protocol igmp

--------------------------Slot : member 1, slot 1----------------------

Type Rate-limit TotPkts DropPkts DelayCount CurState StatusChg

IGMP 200 82470434 13439 0 allowed 0

TOTAL-LIMIT 2000

--------------------------Slot : member 2, slot 1----------------------

Type Rate-limit TotPkts DropPkts DelayCount CurState StatusChg

IGMP 200 193910121 181529 0 allowed 0

TOTAL-LIMIT 2000 -

@s.lobanov есть прецедент, если можно так сказать.

В городе продают ломаные приставки. И хорошо продают.

Там может быть не полносильное ОТТ, не знаю. Знаю что по инету, жалоб нет. Очень много покупателей. Продавец сначала был один. Теперь их несколько.

Один оператор в городе, крупный, вообще живет без мультикаста. У них только КТВ. Я думаю это не из-за безграмотности или слабости сети, все там хорошо с этим.

Просто реально заморочка нерентабельная.

И подозреваю они прыгнут сразу на ОТТ, без кастовой прокладки.

-

Нашел.

Вопщем у нас выключен report suppression на доступе. Очень давно выяснилось что функционал пашет некорректно почему то.

Перелопатил весь доступ, все свичи, нашел 2 свичика с включенным repport suppression. Отключил. Проблема ушла.

елки палки, такая фигня и такой вал на всем касте из-за этого...

-

В 05.04.2019 в 09:37, vurd сказал:

косяк со снупингом какой-то

Тоже обнаружил что-то нехорошее.

Суть в том, что когда, глядя по VLC на своем ПК группу, когда кто-то ее ливует, через таймер от квэриера прилетает igmp specific query.

И именно в этот момент падает поток. Группа в подписках остается, а поток в ноль. 1-4сек и поток опять пошел.

На всем доступе fastleave отключен. immediately-leave тоже не работает.

Квэриер - SNR 2990.

Igmp snooping information for vlan 100

Igmp snooping L2 general querier :Yes(COULD_QUERY)

Igmp snooping query-interval :60(s)

Igmp snooping max response time :10(s)

Igmp snooping specific-query max response time :25(s)

Igmp snooping robustness :2

Igmp snooping mrouter port keep-alive time :125(s)

Igmp snooping query-suppression time :125(s)А самый прикол, что я пока почему то не могу "железно" без этого перерыва смотреть группу, даже если статично подписать порт на следующем коммутаторе за квэриером.

Зарылся в дебаг SNR'a.......может report кривой где-то.

Ну блин и как обычно) Этого - не было, каст никто не конфигурил.

ПС:

Конфиг квэриера

ip igmp snooping

ip igmp snooping vlan 100

ip igmp snooping vlan 100 limit group 2048 source 2048

ip igmp snooping vlan 100 l2-general-querier

ip igmp snooping vlan 100 l2-general-querier-version 2

ip igmp snooping vlan 100 l2-general-querier-source 10.253.0.1

ip igmp snooping vlan 100 query-interval 60

ip igmp snooping vlan 100 query-mrsp 25

ip igmp snooping vlan 100 specific-query-mrsp 25

ip igmp snooping vlan 100 mrouter-port interface Ethernet1/0/10Включен proxy.

-

1 час назад, zlobar сказал:

sh run db-onu EPON0/1:5

спасибо! Не знал.

Все как надо.

-

Здравствуйте.

А как руками законфигурить, до появления активной ONU?

MINUTKA_config#interface EPON0/1:5

MINUTKA_config_epon0/1:5# switchport port-security dynamic maximum 6

This ONU(EPON0/1:5) is not auto-configured. Are you sure to use absent-config-mode(y/n)?y

MINUTKA_config_epon0/1:5# switchport port-security dynamic maximum 6

MINUTKA_config_epon0/1:5# switchport port-security mode dynamic

MINUTKA_config_epon0/1:5# epon onu port 1 ctc vlan mode tag 741 priority 0

MINUTKA_config_epon0/1:5# epon onu port 1 ctc loopback detect

MINUTKA_config_epon0/1:5# epon onu port 1 ctc mcst tag-stripe enable

MINUTKA_config_epon0/1:5# epon onu port 1 ctc mcst mc-vlan add 100

MINUTKA_config_epon0/1:5#ex

MINUTKA_config#ex

MINUTKA#

MINUTKA#sh run int e0/1:5

Building configuration...Current configuration:

!

interface EPON0/1:5

MINUTKA#sh ver

BDCOM(tm) P3310C Software, Version 10.1.0E Build 50174

Copyright by Shanghai Baud Data Communication CO. LTD.

Compiled: 2018-2-6 14:54:39 by SYS, Image text-base: 0x80008000

ROM: System Bootstrap, Version 0.4.1, Serial num:00316011666

System image file is "Switch.bin"

hardware version:V1.0

(RISC) processor with 131072K bytes of memory, 16384K bytes of flash

Base ethernet MAC Address: 98:45:62:3a:c9:c4

snmp info:

product_ID:294 system_ID:1.3.6.1.4.1.3320.1.294.0

MINUTKA uptime is 8:21:56:23, The current time: 2019-12-4 11:38:37

MINUTKA#===

Подозреваю конфиг появится после того как ONU зарегистрируется.

Необычно)

-

-

А почему выбор пал именно на IPOE, если имея l3 сетку можно смело совать всем l2tp, без вот этих всех туннелей?

-

Так очевидно вроде что будет.

Мульт помрет. Будет отт.

КТВ тоже еле барахтается. Хоть и копейки, но для этого нужен свой штат сотрудников, материалы, оборудование, развитие и тд.

Имхо кто быстрее переедет тот и победил.

У Ростелеком wink есть. Просто прекрасно. Ни одно кабельное не потягается. Можно качать шпд доступ, и сервисы, и тарифы, и качество сразу всей сети.

Тормоза по смарт телевизорам это тоже временно, я думаю. Буквально вчера были кнопочные телефоны, а сейчас можно пальцем по экрану водить.

3-5 лет и всем надо будет)

-

Я проводил опрос у абонентов, насколько это было возможно, что было бы, если было бы можно подключать андроид приставки или смарт напрямую, без STB.

Старт - то же самое "иптв". Потом сервисы наросли бы.

А пока просто по оборудованию и удобствам.

Получилось негусто. Где то 30% ответили что переехали бы. У многих смарт подключен к приставке по хдми, а не по ЛАН, при наличии в нем адроида.

Такое ощущение что люди берут крутой телик, а он работает как холодильник. Или не знают, или наплевать.

Менеджерить такое надо по идее.

-

@jffulcrum , есть свой мультикаст. Переделать его в юникаст недолго.

Я про поставщиков извне.

Покупает человек андроид приставку и качает плэйлист на 4пда. Я не знаю насколько долго это будет работать и какой там суппорт, вот и поинтересовался, есть ли телевизионщики юникаста снаружи? ++ тягаться по начинке и качеству придется. За мультикаст отвечу, за юникаст стороннего оператора - нет.

@alibek , да, где то так и у нас. В зависимости от жирности узла.

Я вот и думаю, что все нормально будет с юникастом. Собственным) Вопрос не шило-мыло ли это.

Единственное что хорошо - любая андроид приставка, любой смарт телевизор. STB в овраг, никакой аренды, сломаных пультов или БП.

Защита от DDoS

в Активное оборудование Ethernet, IP, MPLS, SDN/NFV...

Опубликовано · Жалоба на ответ

Да я наверно размечтался. Хотя может что-то не донажал или не включил, или вообще оно иначе работает.

Я просто не ожидал что все так будет, если честно. Ну хоть чего-то.

Для blat атаки 17 рабочих комбинаций сделал, sinfin 6, больше половины - рандом наугад. А их там ой наверно. Это глубокий 4 уровень OSI, мне не осилить до такой степени все коридоры tcp пакета, ну и я не хакер..

Софт боевой, свичи тоже, иначе лаба нечестная была бы.

Не то что спортивно, хотелось наверно больше чтоб все хорошо было. На сколько возможно. И на том что есть)

Ну и по итогам да, получилось так, что я не знаю наверняка все типы атак. И вопрос к длинку, знает ли он?

У длинка просто галки напротив наименования. На самом деле это ACL. Просто их не анонсируют.

Т.е. на длинке я выковыривал из логов ддос, смотрел что за пакеты, расширил лабу до вышестоящей агрегации huawei где собрал получившийся ACL.

И вот причем HWI агрегация намного качественнее, если можно так сказать, фильтровал ддос, чем длинковская агрегация. Хотя они вроде рядом по ттх.

Знать бы конкретику софта, то теоретически можно узнать какие пакеты свич будет считать ддосом. Если этого нет в свободном доступе вообще.

А второй вопрос. Нафига я это делаю. Если свичи занимаются помимо своей коммутации еще и ддосом(пускай раздельно, каждый по чу чуть), то логично будет сказать, что я порчу QOS.

Я не знаю наверняка что железу проще и как это отразится на сервисах. Прокачать 1Гиг ддоса или зафильтровать его нафик, ну или хотя бы половину.

Склоняюсь к первому, потому что логично что принять и отдать легче, чем принять-обработать-отдать. Но не знаю как это проверить)

Тем не менее выпилить хоть какую то часть атак снаружи и внутри это же лучше чем ничего...